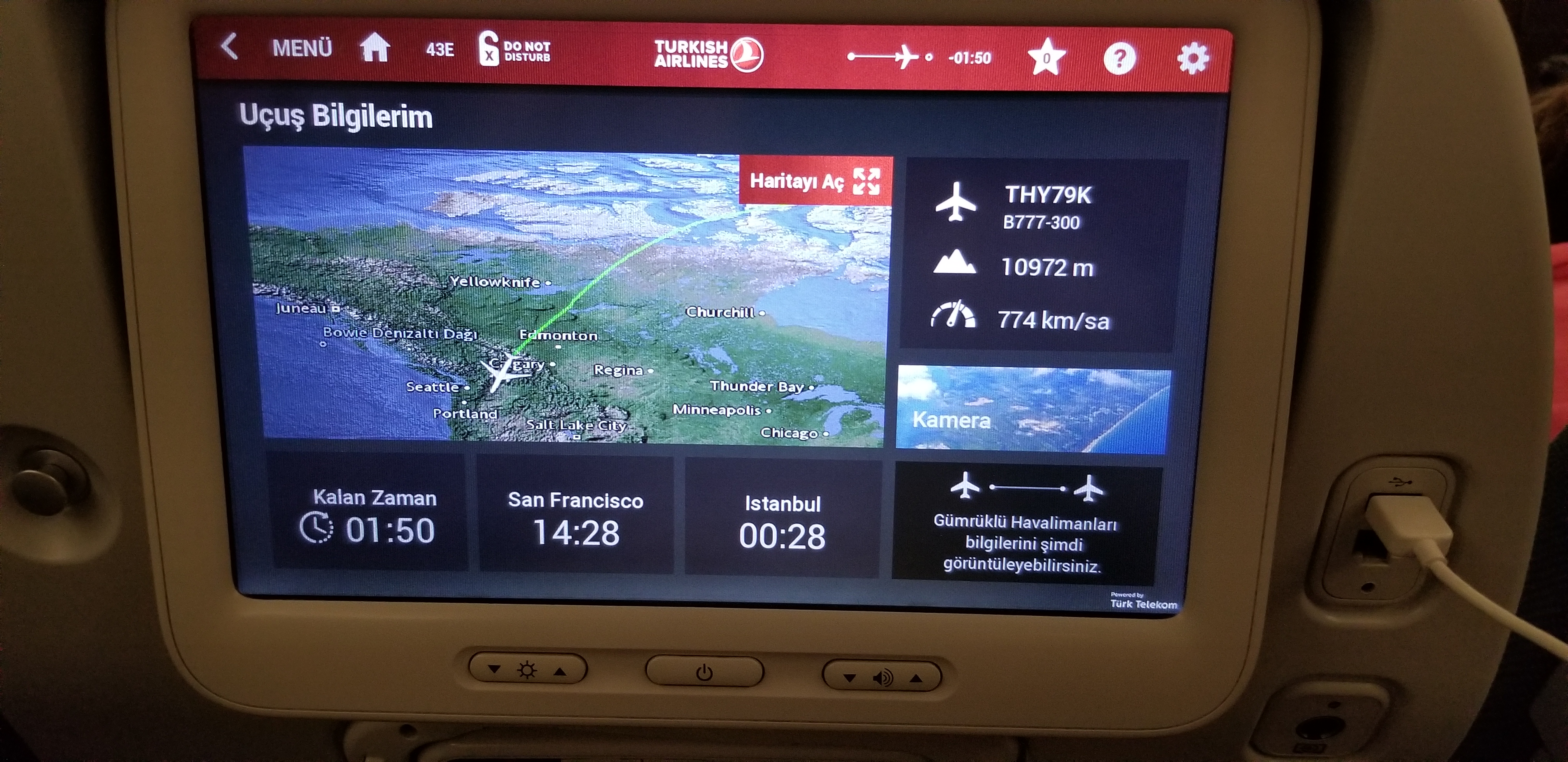

Sevgili işverenim Akbank‘ın ve yöneticilerimin destekleri ile 2 yıl aradan sonra yeni bir Black Hat USA serüveni için 3 Ağustos, sabah saat 05:00’da yolculuk için hazırlanmaya başladım. Akbank sponsorluğunda (ilk fotoğrafa dikkat :)) başlayan ilk uçak yolculuğunun ardından San Francisco aktarmalı olarak Las Vegas’ta, konferansın gerçekleşeceği Mandalay Bay oteline vardığımda, Türkiye saati ile saat 23:00 olmuş ve jet lag olmamak için tam 17+ saat uyumamış olmanın verdiği yorgunlukla tam anlamıyla pestilim çıkmıştı. Seyahat öncesinde Türk Lirası’nın aşırı değer kaybetmesi ile Amerikan Doları’nın 5.11 TL’ye kadar yükselmesi nedeniyle hayatımın en pahalı soğuk suyunu (5$ / 25 TL) otele vardığımda içerek hızlıca ayıldım. :)

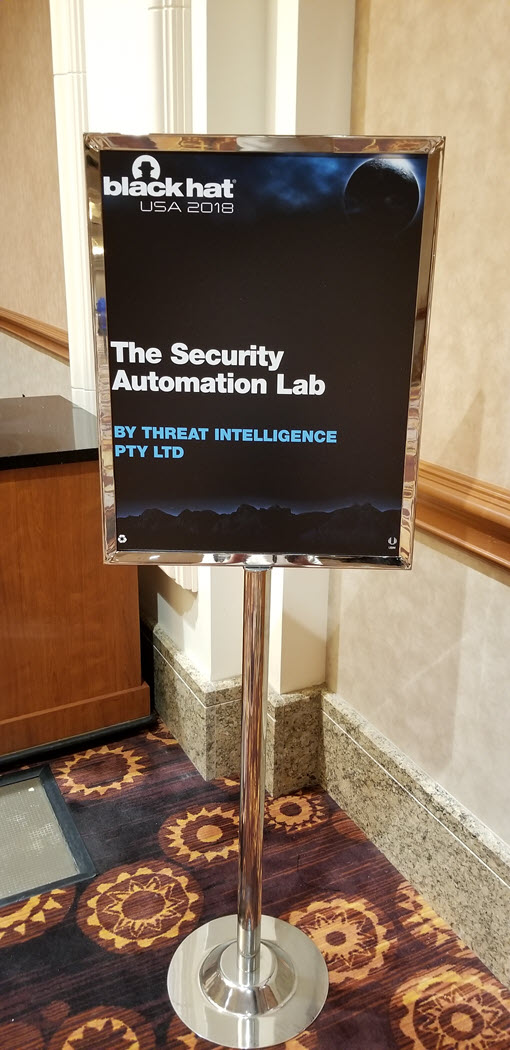

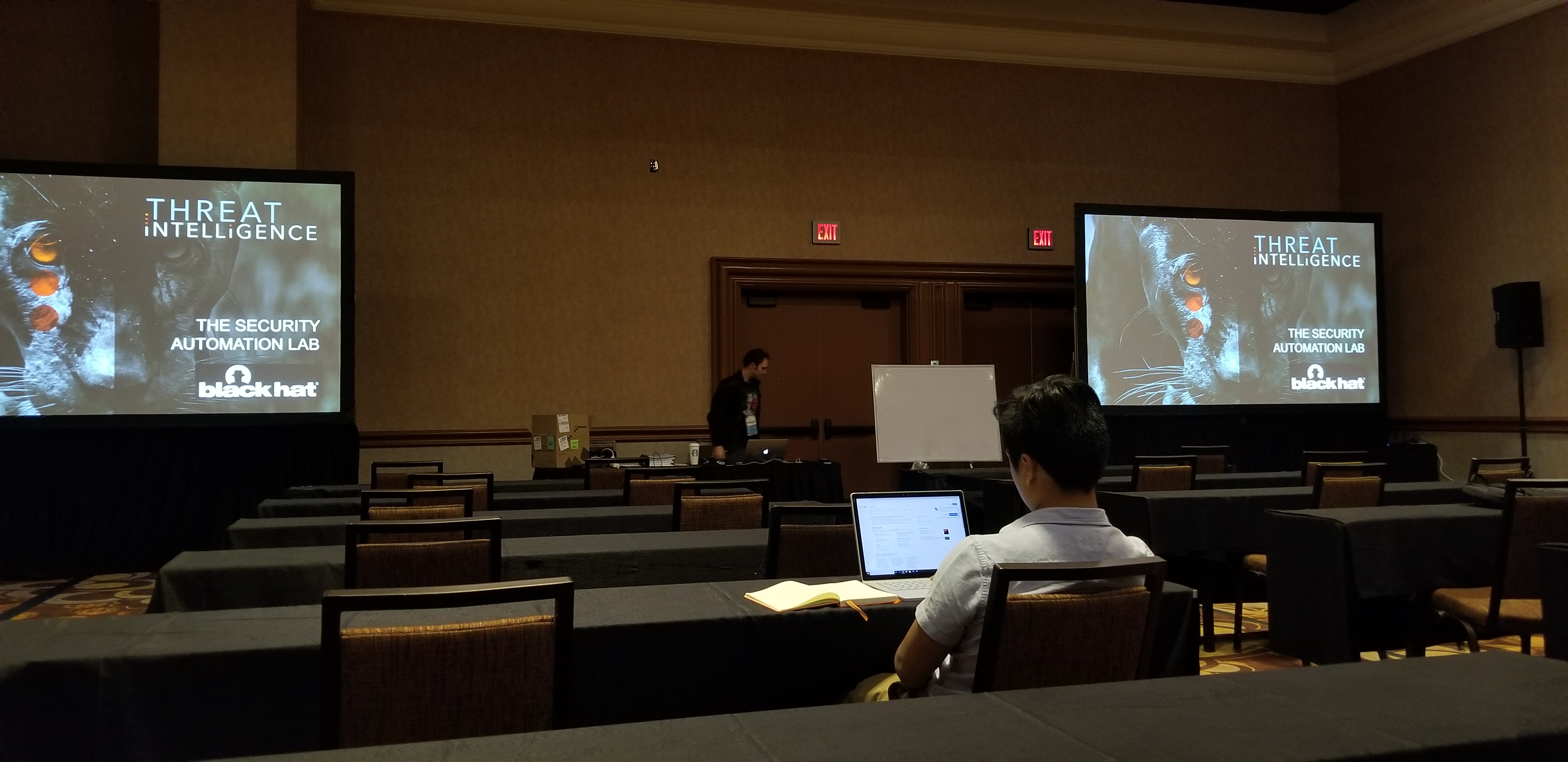

4 Ağustos sabahı, saat 10:00’da başlayacak olan 2 günlük The Security Automation Lab eğitiminin heyecanı ile güne erken başladım. İlk iş olarak Black Hat kayıt alanına gidip yaka kartımı ve kayıt esnasında verilen Black Hat çantasını aldıktan sonra hızlıca eğitim alacağım sınıfın yolunu tuttum. Yolda giderken de her zaman olduğu gibi sizler için bol bol fotoğraf çekmeyi ihmal etmedim. :)

Daha önce almış olduğum tekik eğitimlere göre oldukça hafif olan 2 günlük bu eğitim boyunca güvenlik otomasyon platformu olarak kullanılan Evolve platformu üzerinde, tehdit istihbaratı toplamaktan sistem üzerinde tespit edilen bir zararlı yazılıma müdahaleye kadar bir çok senaryonun uygulamasını gerçekleştirdik. Entegrasyon adına manuel gereksinimi çok olsa da özellikle IBM’in Resilient gibi bir güvenlik otomasyon platformu satın alacak bütçesi olmayan kurumların Evolve platformuna göz atmalarını, eğitimden edindiğim tecrübeye istinaden söyleyebilirim.

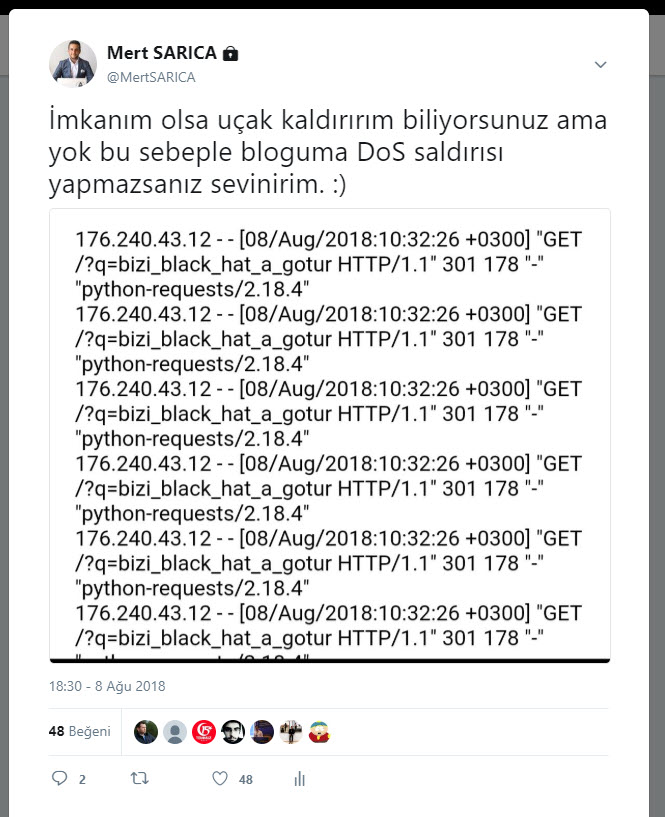

Önceki yıllarda olduğu gibi Black Hat USA ile ilgili olarak orada bulunduğum süre boyunca Twitter ve LinkedIn sosyal medya hesaplarımdan merak edenler için bol bol paylaşımda bulunmaya gayret ettim. Tabii bu paylaşımlara istinaden biri veya birileri de “bizi_black_hat_e_gotur” mesajı ile bloguma DoS saldırısı yaptığı da gözümden kaçmadı. Her daim okurları ve takipçileri için imkanları dahilinde hediye çekilişleri yapan birinin imkanı olsa emin olun Black Hat’e uçak kaldırırdı ama maalesef imkansızlıklar. :)

Konferans günü gelip çattığında, açılış konuşması için 2016 yılındaki ana balo salonu yerine bu defa kendimi Mandalay Bay’in 12.000 kişilik etkinlik merkezinde buldum. 12.000 kişilik etkinlik merkezi dolar mı diye biran olsun kendi kendime yanılgıya düşsem de açılış konuşmasına dakikalar kala boş koltuk sayılarını seçmekte oldukça zorlandım. Açılış konuşmasını yapmak için her zaman olduğu gibi ilk olarak sahneye Jeff Moss ardından da Google’ın Project Zero müdürü Parisa Tabriz çıktı. Parisa Tabriz konuşması esnasında geçtiğimiz ay hayata geçen ve HTTPS olmayan sitelerin Chrome internet tarayıcısı tarafından güvensiz olarak etiketlenmesinin internet güvenliği adına başarıya ulaştığından bahsetti. Benzer şekilde Project Zero’nun 90 günlük zafiyet yayınlama politikasının (90 day disclosure policy) da başta üreticiler tarafından memnuniyetsizlikle karşılandığını ancak Google’ın bu konuda geri adım atmaması sayesinde tespit ettikleri zafiyetlerin %98’inin 90 gün içinde üreticiler tarafından giderildiğini belirtti. Dileyenler muazzam açılış videosunu aşağıdan, açılış konuşmasının tamamını ise buradan izleyebilirler.

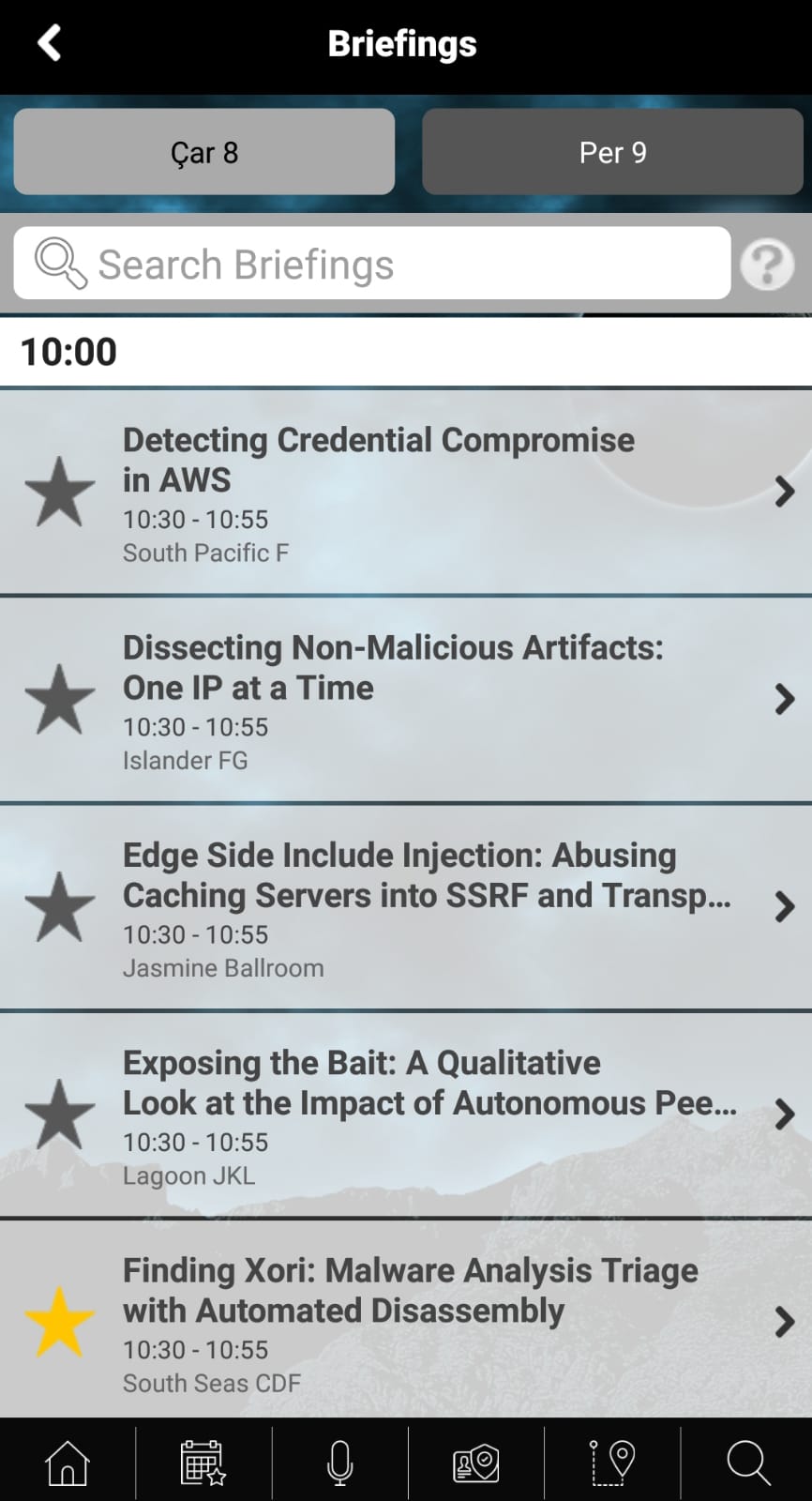

Geçtiğimiz yıllarda olduğu gibi yine paralelde ilgimi çeken çok sayıda sunum olması sebebiyle Black Hat USA‘in mobil uygulaması üzerinden hangi sunumlara katılacağıma karar vermekte güçlük çektim.

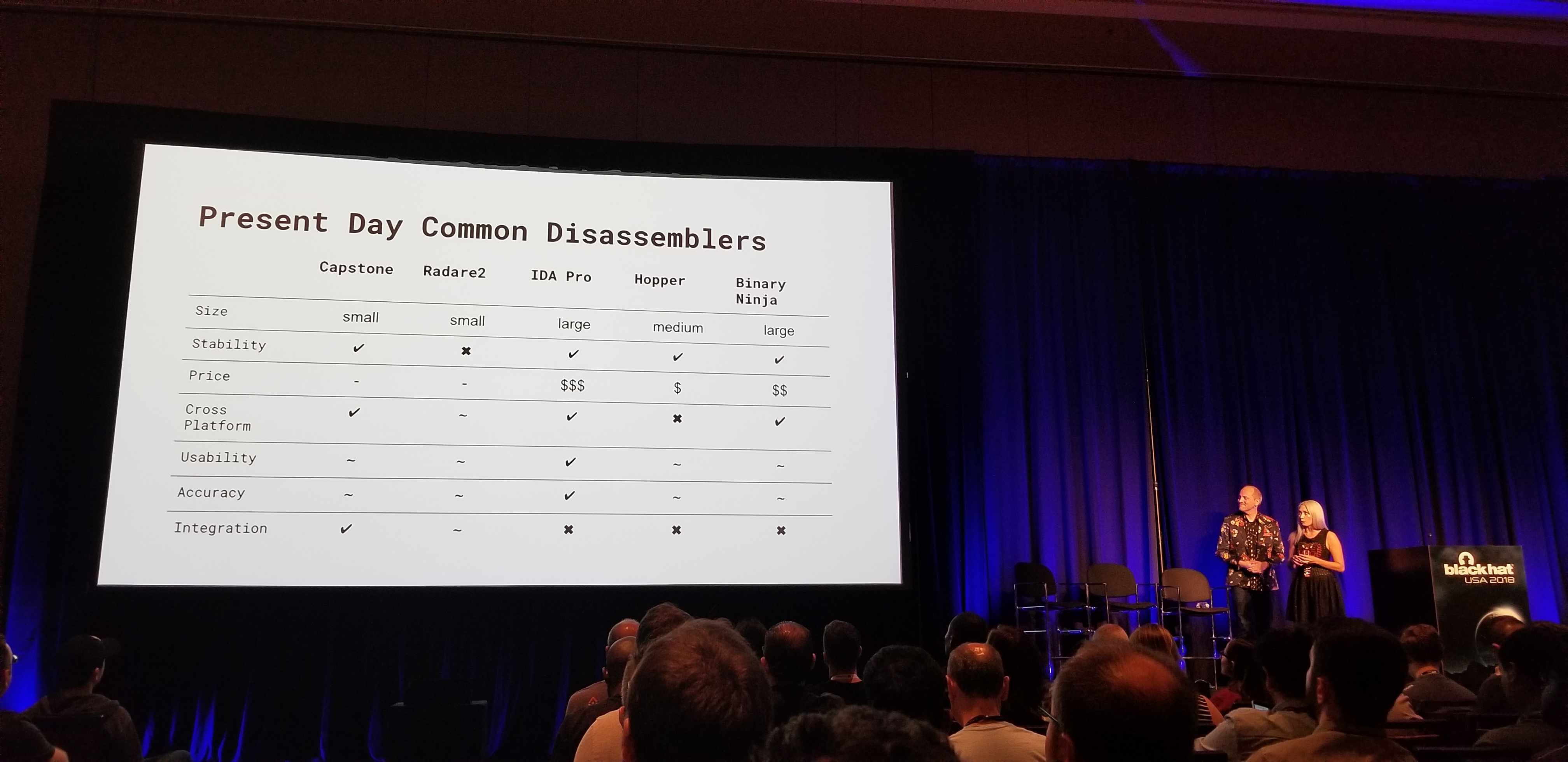

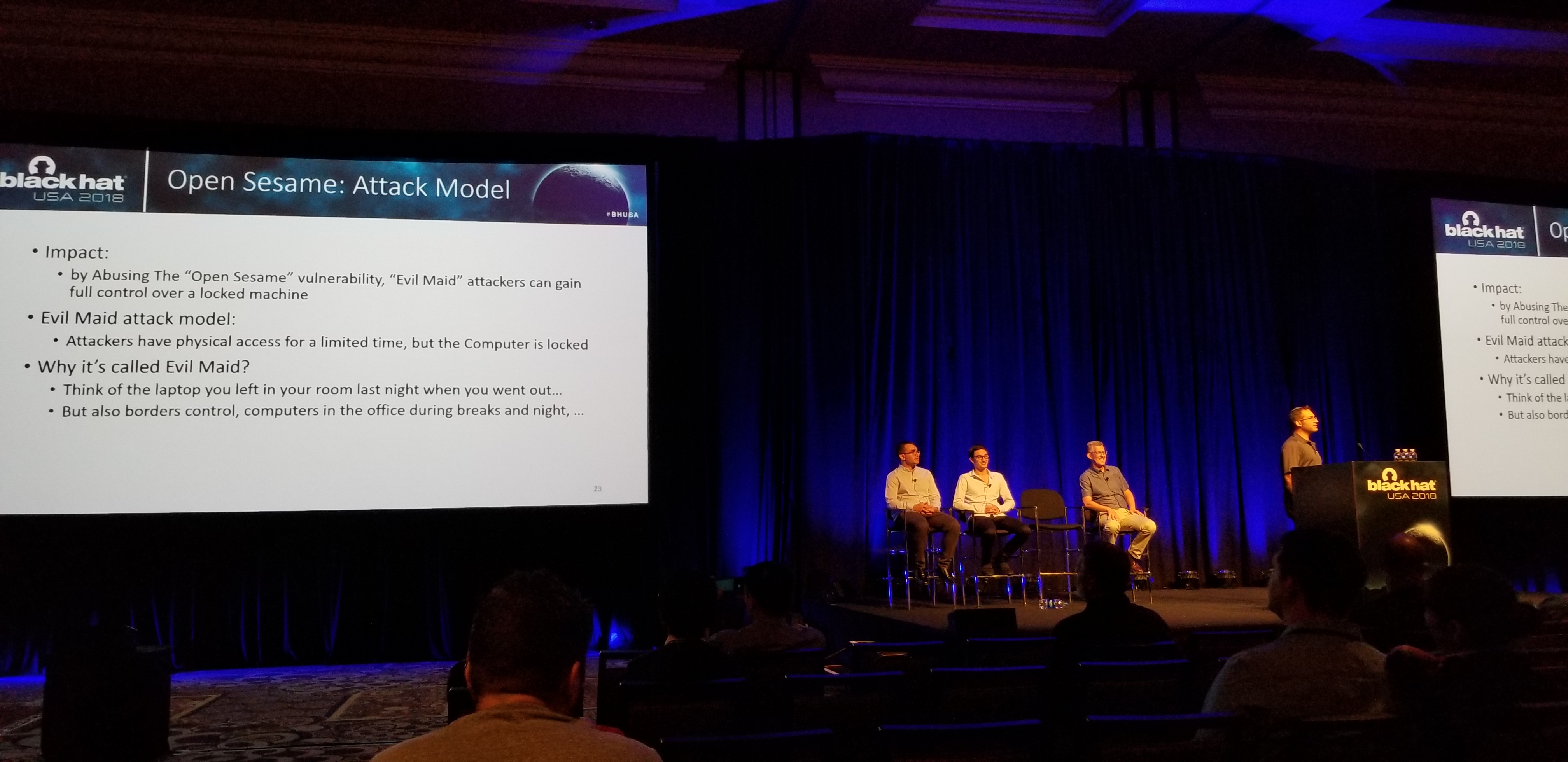

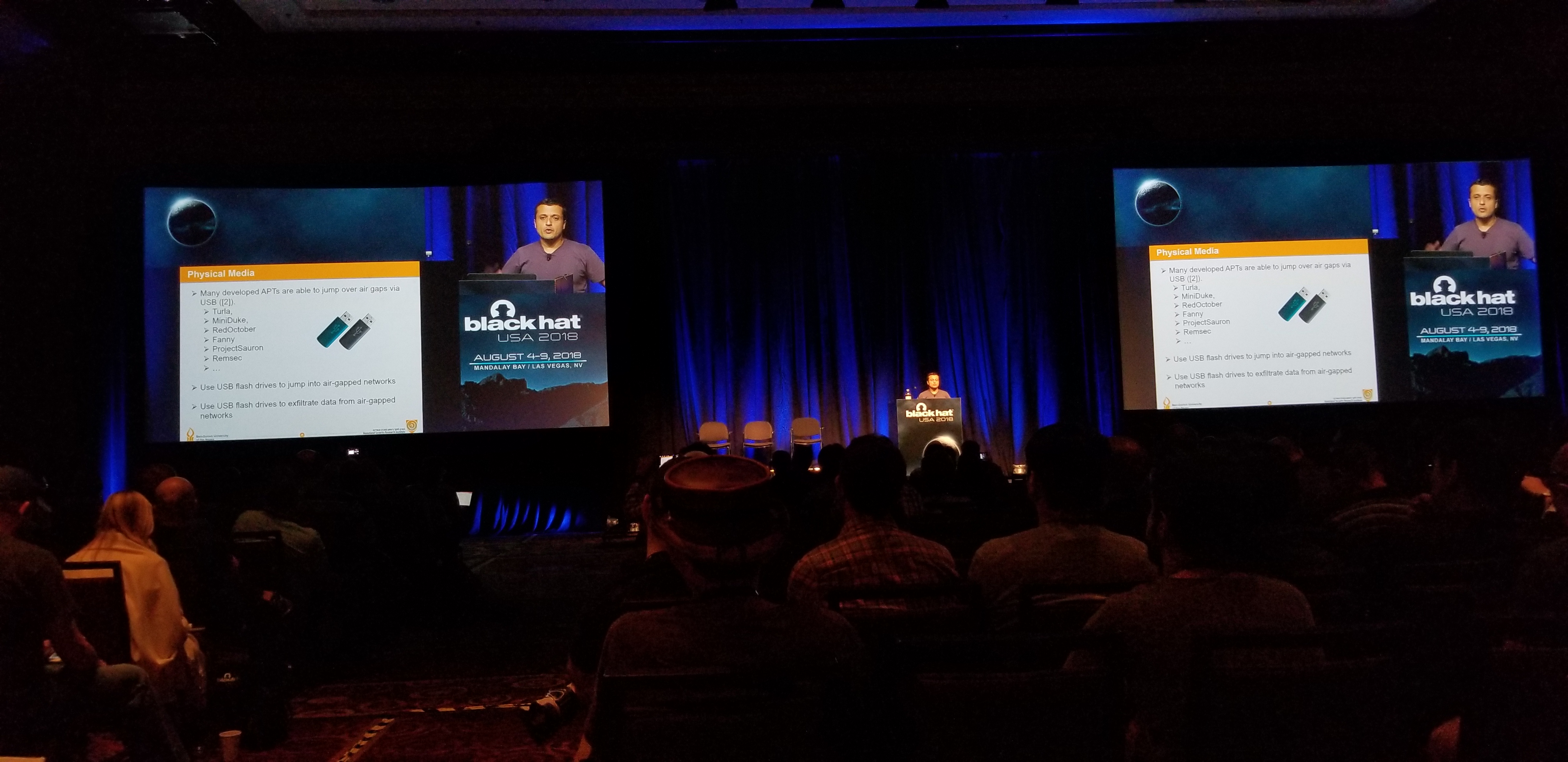

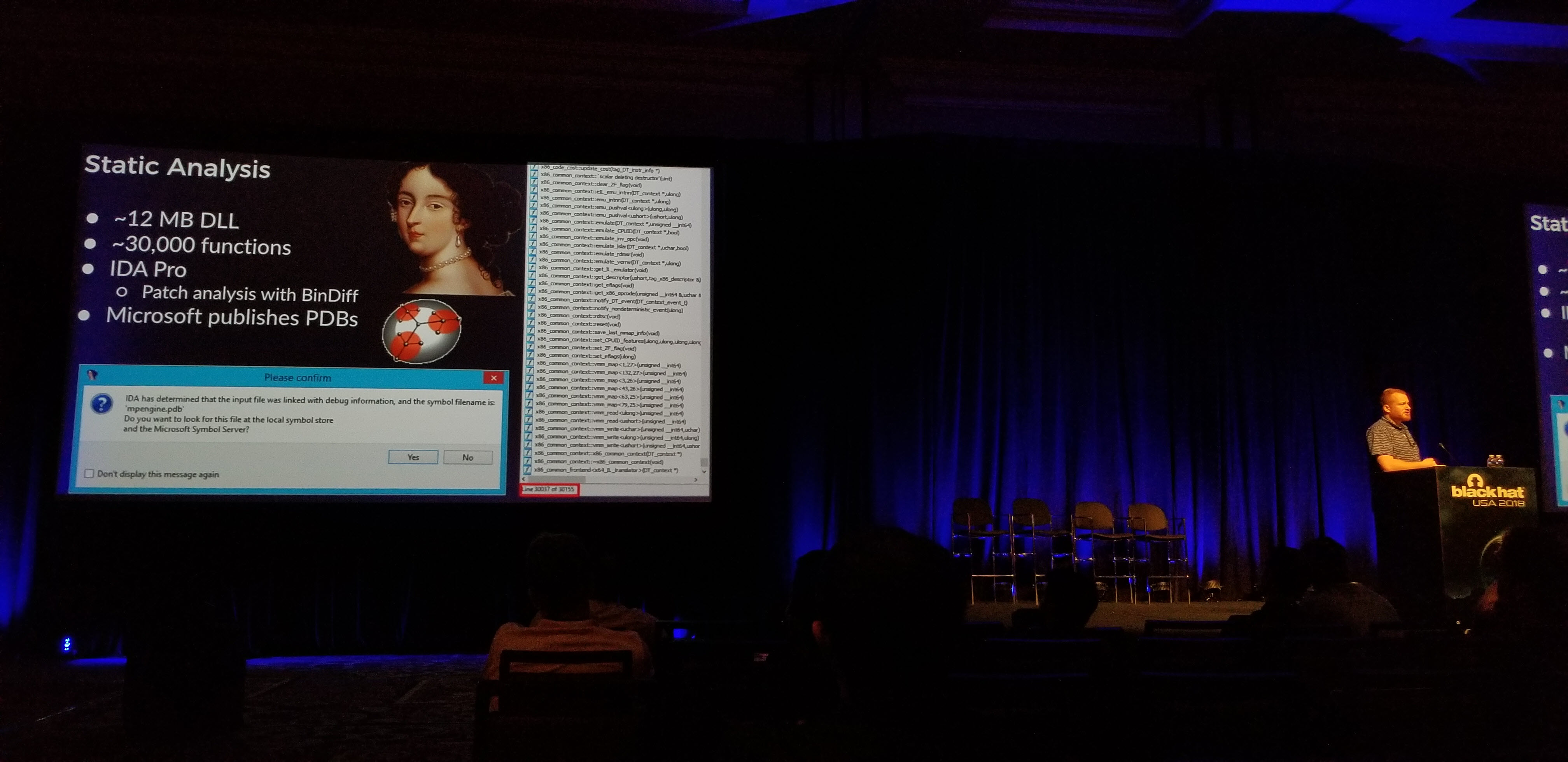

Çoğu sunumun, sunum dosyası yayınlandığı için her bir sunuma ayrı ayrı değinmeden her birinini ayrı ayrı incelemenizi tavsiye edebilirim. İlk günün en çok beğendiğim sunumlarını sıralayacak olursam;

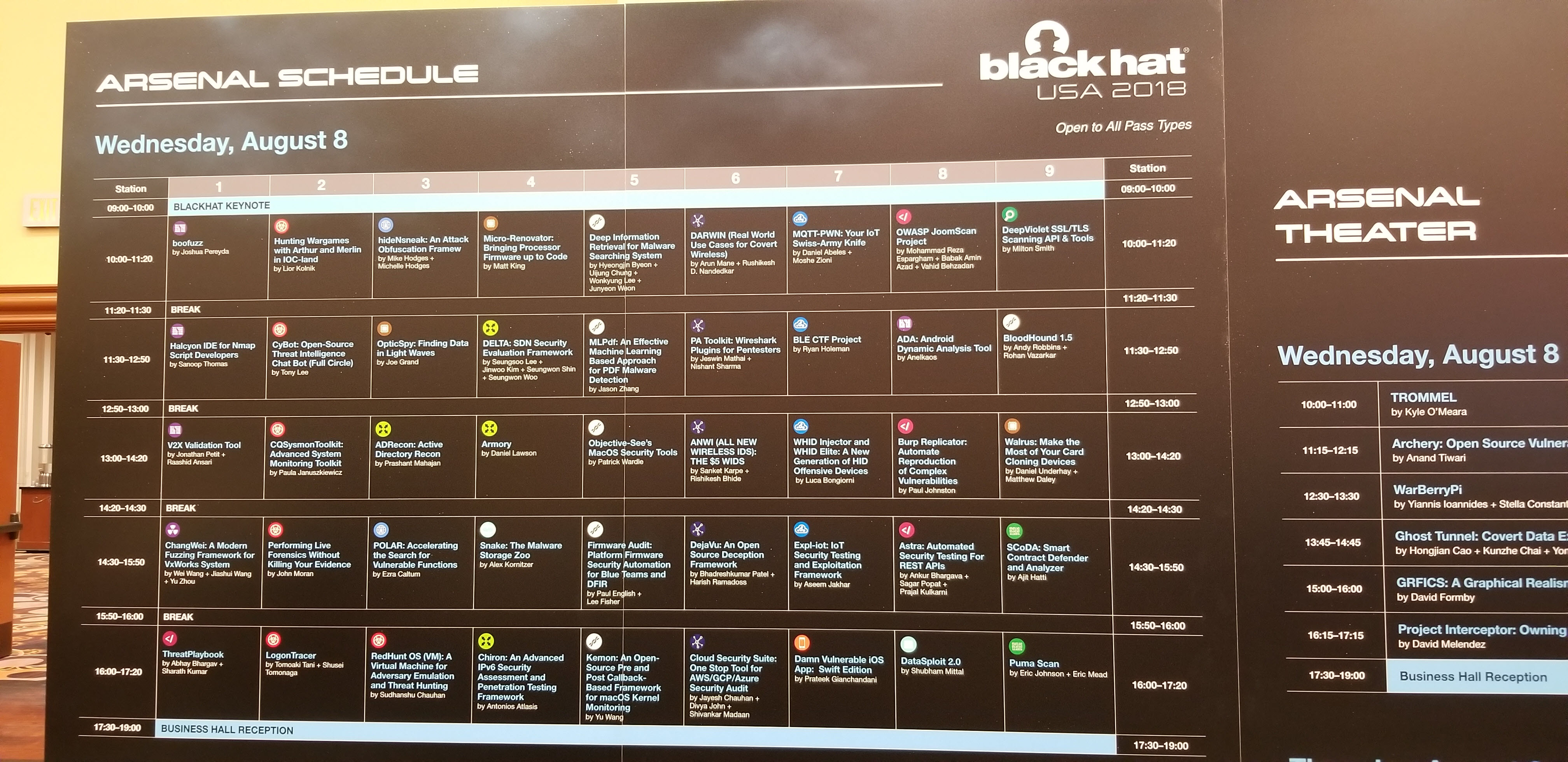

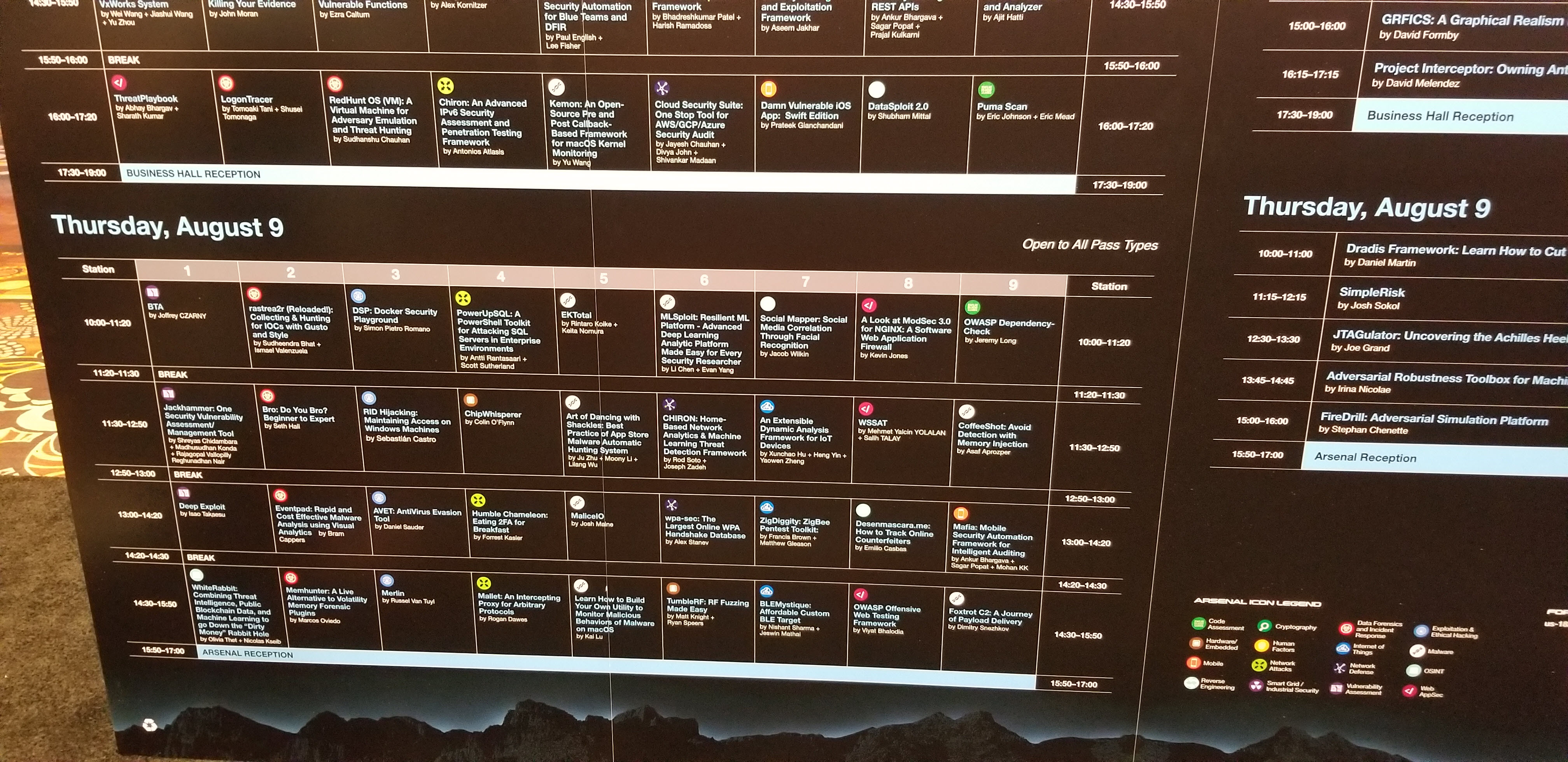

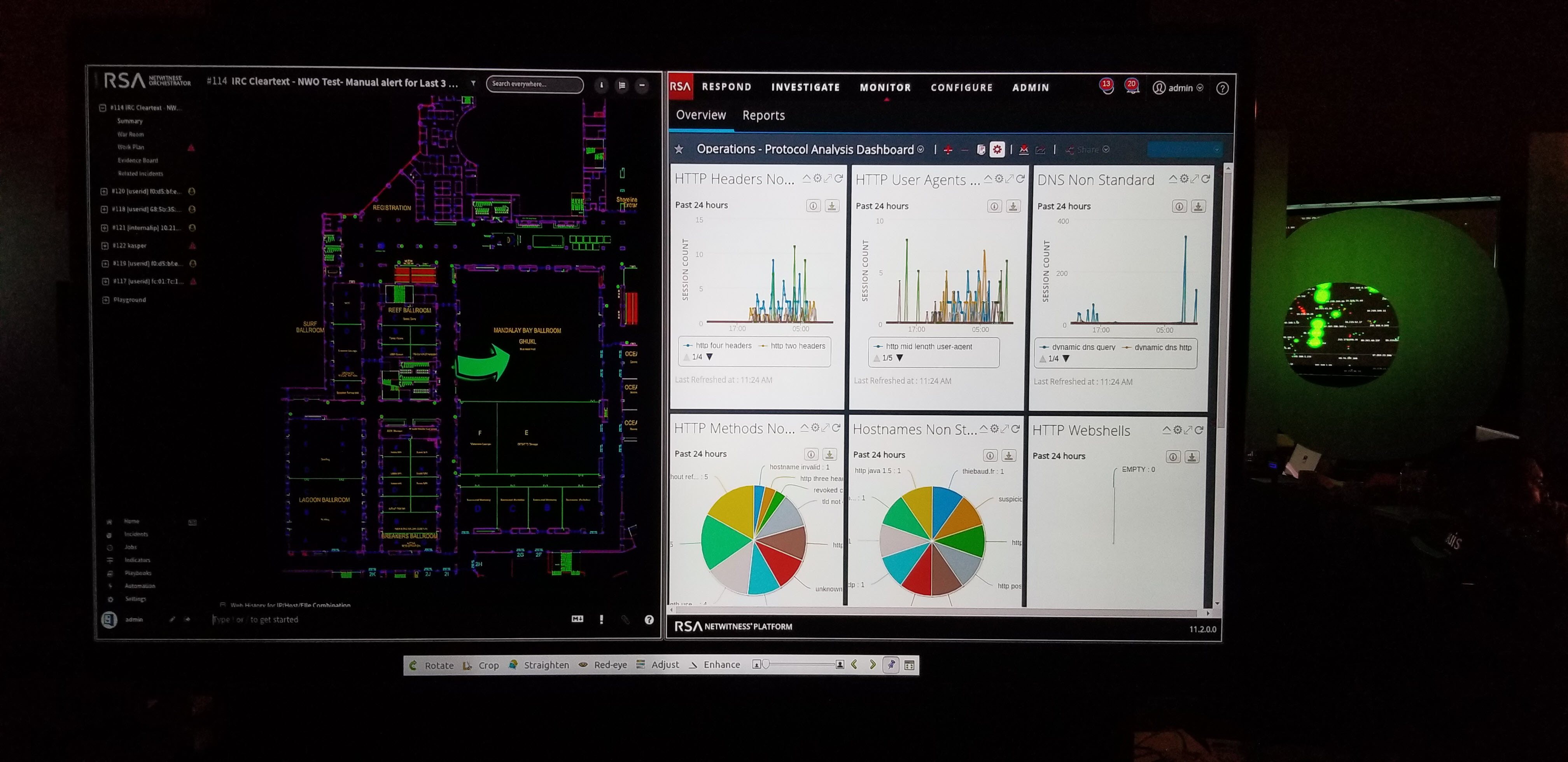

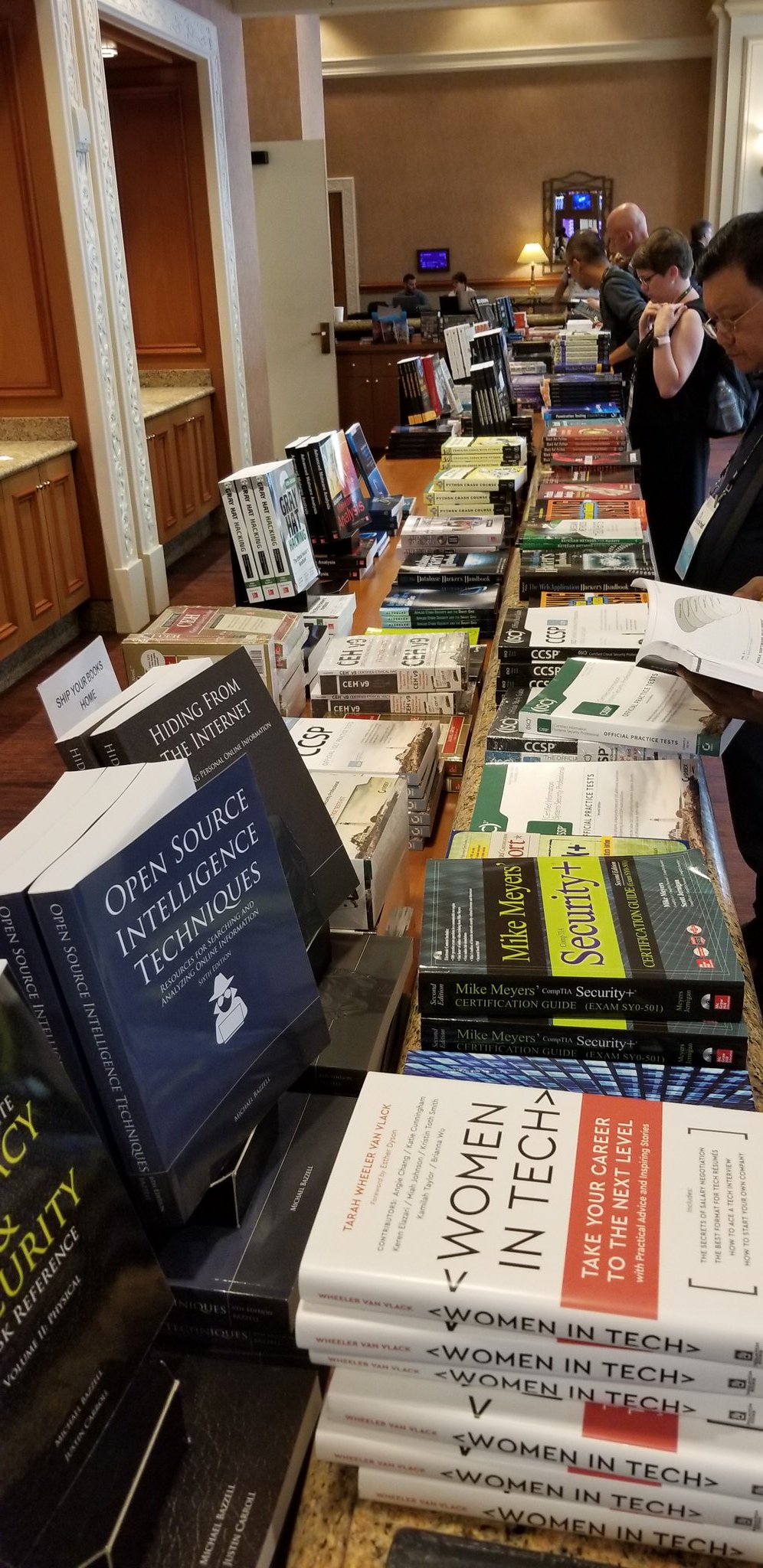

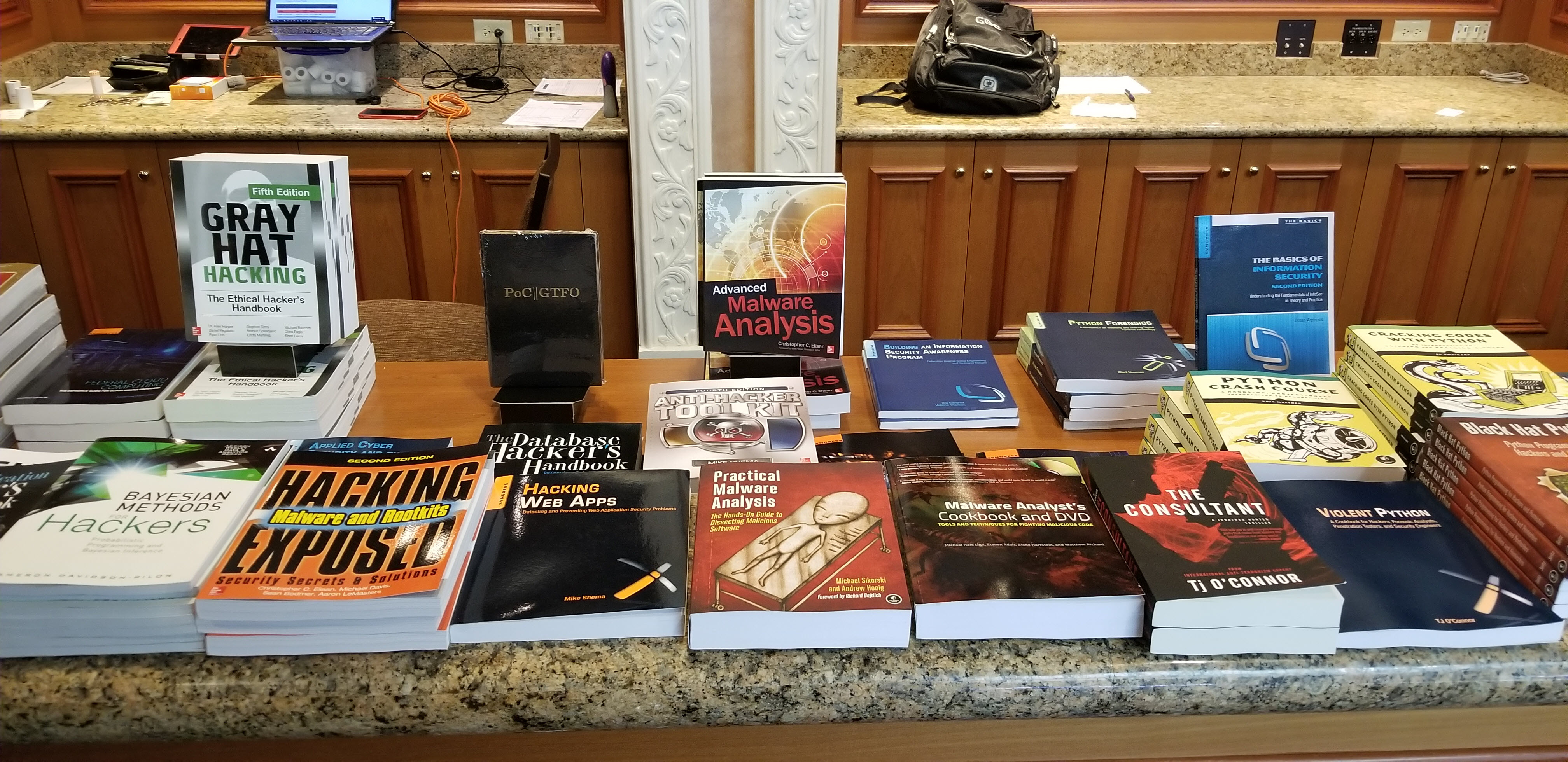

Sunumlar arası yine her Black Hat’te olduğu gibi hıncahınç kalabalığın arasında 3 farklı katta gerçekleştirilen sunumlara ulaşabilmek için epey çaba sarfettim. Sunumlardan arda kalan zamanlarda da yine güvenlik dünyasının büyük üreticilerinin yer aldığı Business Hall‘a, güvenlik araçlarının tanıtıldığı meşhur Black Hat Arsenal‘e, Black Hat ağına gerçekleştirilen siber saldırıları izleyen Black Hat NOC odasına, kitapçısına ve pek tabii ki okurlarım, takipçilerim için düzenleyeceğim hediye çekilişi için Black Hat mağazasına çam sakızı çoban armağanı hediyeler almak için uğradım. :)

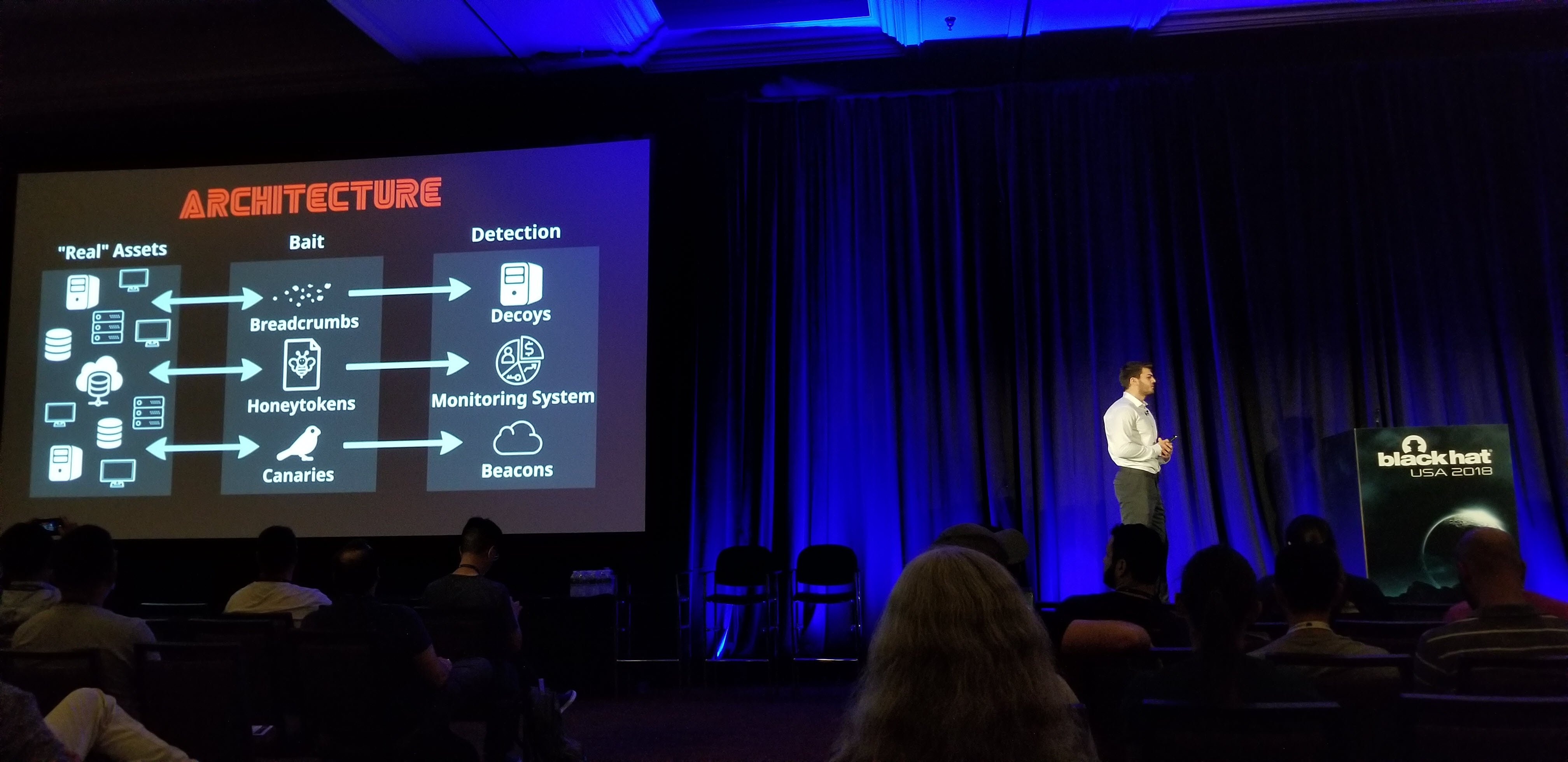

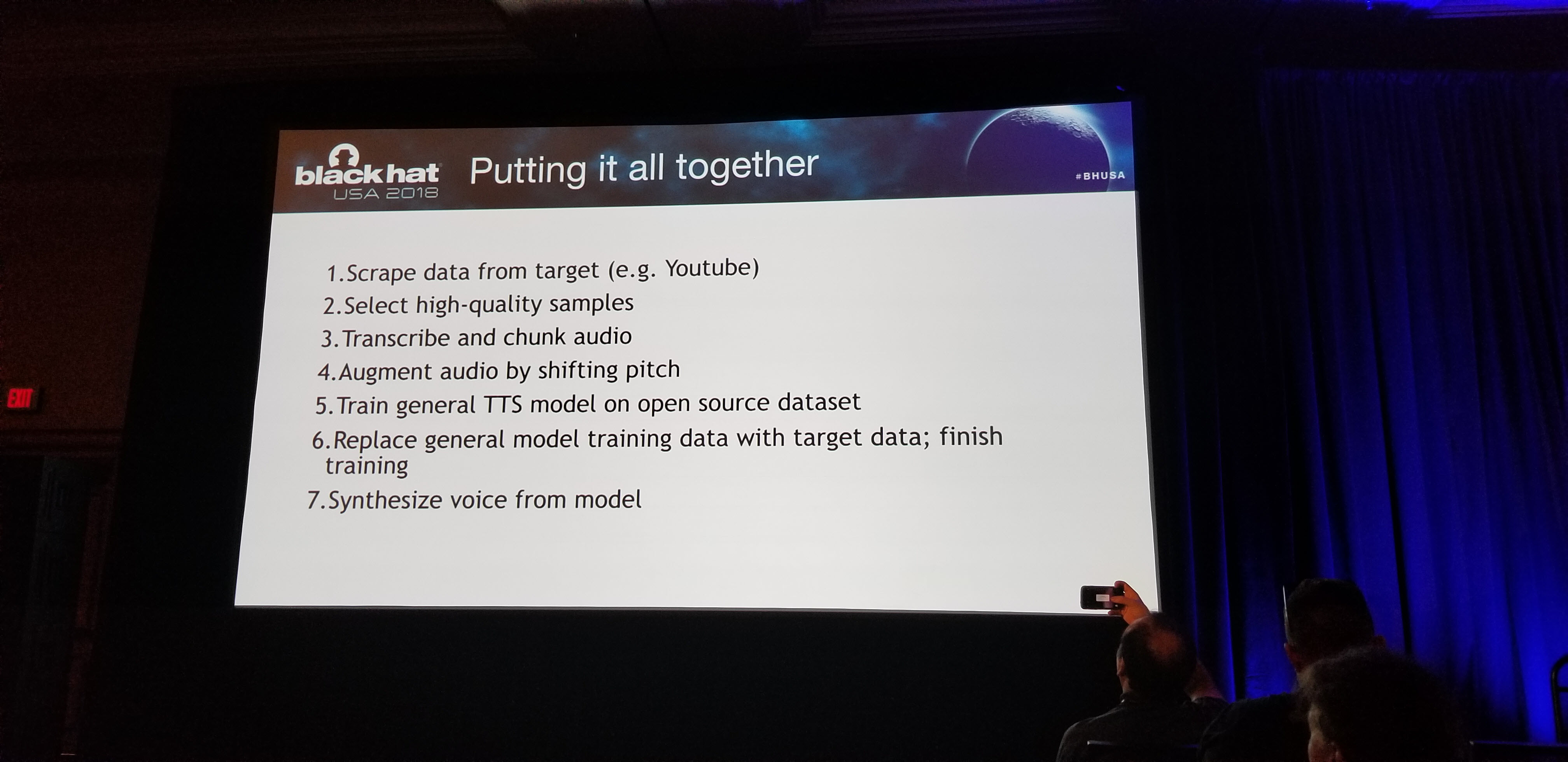

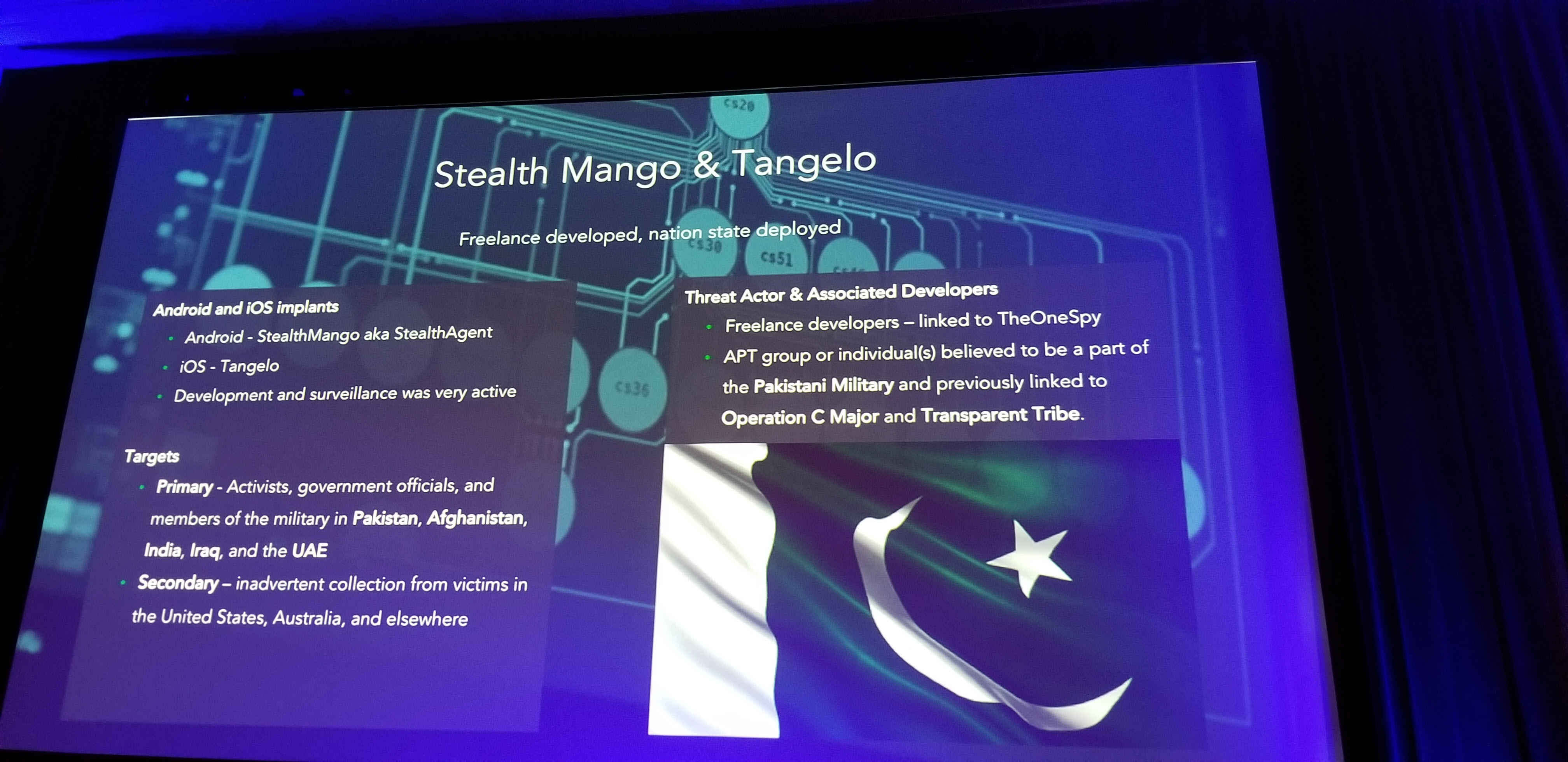

İkinci gün ise yine aynı yoğunlukta ve tempoda kaldığı yerden devam etti. İkinci günün en çok beğendiğim sunumları ise;

Emek ve zaman harcanarak gerçekleştirilen güvenlik araştırmalarını konu alan birbirinden faydalı, değerli sunumları, atmosferi ve anıları ile beni oldukça tatmin ve memnun eden bir Black Hat USA konferası daha geride kaldı. 2016 yılındaki blog yazımın sonunda, Cherokee Jeep’i hackleyerek ünlerine ün katan Charlie Miller ve Chris Valasek ile olan fotoğrafıma yer vermiştim. Bu yazının kapanışını da siber güvenlik camiasının yakından tanıdığı, F-Secure firmasının CRO’su Mikko Hyppönen ile olan fotoğrafım ile son vermek istedim.

3-8 Ağustos 2019’da Black Hat USA’de görüşmek hayaliyle (totem) herkese güvenli günler dilerim.

2 comments

4.5

5